Rok 2018 był przełomowy pod względem bezpieczeństwa Wi-Fi z racji wypuszczenia na świat standardu WPA3. Ale to nie jedyna nowość. W tym samym czasie Wi-Fi Alliance dorzuciło certyfikację dla szyfrowanych sieci otwartych, a także pomysł na łatwiejsze podłączanie do sieci urządzeń IoT. Poznaj Wi-Fi Enhanced Open oraz W-Fi Easy Connect – dwie technologie, których potrzebujesz, choć może jeszcze o tym nie wiesz.

Wi-Fi Enhanced Open

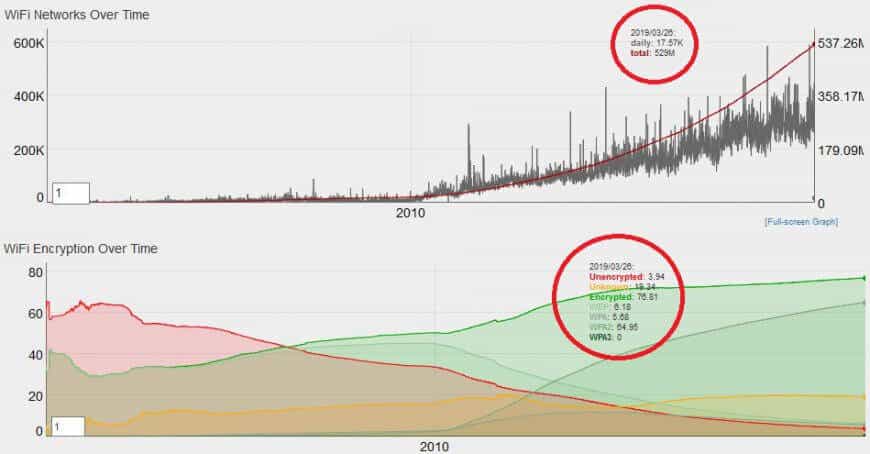

Model otwartej sieci bezprzewodowej istnieje od samego początku powstania standardu IEEE 802.11, czyli już ponad 20 lat. Jak widać na poniższej grafice wciąż jest używany:

Czy warto skupiać się na sieciach, których udział oscyluje wokół ledwie czterech procent? Owszem, bowiem według raportu WiGLE z końca marca tego roku mówimy o niecałych czterech procentach z około 530 milionów znanych sieci Wi-Fi, co w konsekwencji daje nam ponad 21 milionów otwartych sieci bezprzewodowych! Jest zatem czym się zajmować.

Organizacja Wi-Fi Alliance od zawsze gorąco zachęca do korzystania z zabezpieczonych i szyfrowanych sieci bezprzewodowych. Dawniej było to realizowane z wykorzystaniem technologii WPA, następnie przez dłuższy czas przy użyciu WPA2, by obecnie szykować się do wdrożenia WPA3 na dużą skalę. Niestety nie zawsze takie rozwiązanie jest technicznie możliwe do wykonania. Do tego dochodzą komplikacje w postaci złożonego i przez to utrudnionego procesu przetrzymywania i dystrybucji haseł dostępu.

Cierpi też na tym prostota użycia, która w wielu przypadkach jest kluczowym aspektem istnienia sieci bezprzewodowej – mowa tu przede wszystkim o sieciach Wi-Fi w miejscach publicznych, restauracjach, barach, kinach, ale także sieciach firmowych dla gości i rozwiązaniach domowych. Rzecz ważna z punktu widzenia użytkownika końcowego jest tutaj skonfrontowana z zapewnieniem odpowiedniego poziomu bezpieczeństwa. Co jest ważniejsze w ogólnym rozrachunku?

Problemy otwartych sieci bezprzewodowych są powszechnie znane i naprawdę poważne – atakujący ma możliwość podsłuchiwania transmisji, wysyłania ramek podszywając się pod inne elementy sieci, a nawet przeprowadzenia ataków typu man-in-the-middle. Jako dobrą praktykę zaleca się stosować szyfrowanie korzystając z protokołów dostępnych w wyższych warstwach stosu sieciowego, ale nie zawsze jest to możliwe i też nie chroni przed wszystkimi wymienionymi podatnościami.

Z zacną inicjatywą wyszła organizacja Wi-Fi Alliance tworząc program certyfikacyjny o nazwie Wi-Fi CERTIFIED Enhanced Open, którego celem jest poprawa bezpieczeństwa transmisji przy jednoczesnym zachowaniu wygody korzystania z otwartych sieci bezprzewodowych. Wi-Fi Enhanced Open nie udostępnia metody uwierzytelniania, lecz dostarcza sposób na szyfrowanie ramek danych na poziomie warstwy drugiej modelu ISO/OSI. Jest to potężna zmiana w porównaniu do tradycyjnej sieci otwartej, w której nie ma technicznej możliwości zabezpieczenia tego ruchu.

Korzystanie z Wi-Fi Enhanced Open pozwala:

- Zachować przyzwyczajenia użytkowników sieci bezprzewodowej i nie wprowadzać haseł dostępu do sieci.

- Szyfrować ramki zarządzające oraz ramki danych.

- Utrzymać złożoność i trudność wdrożenia sieci na niskim poziomie, ponieważ nie ma potrzeby zarządzania, utrzymywania i rozprowadzania haseł.

- Zachować kompatybilność z tradycyjnymi sieciami otwartymi, także tymi korzystającymi z usługi Captive Portal.

Opportunistic Wireless Encryption

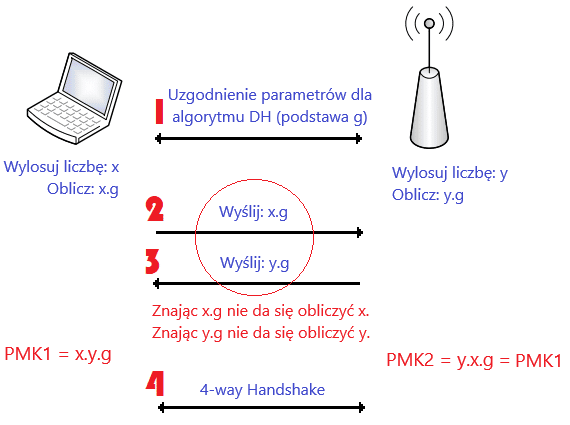

Działanie Wi-Fi Enhanced Open bazuje na metodzie o nazwie Opportunistic Wireless Encryption (OWE), która została opisana w RFC8110. OWE wykorzystuje protokół uzgadniania kluczy szyfrujących o nazwie Diffie-Hellman (DH). W sieci zabezpieczonej hasłem Pre-shared Key (PSK) to właśnie tajny ciąg znaków składa się na klucz o nazwie Pairwise Master Key (PMK), który w dalszym etapie służy wyprodukowaniu kluczy szyfrujących dane. W przypadku OWE stacja kliencka i Access Point nie posiadają skonfigurowanego hasła dostępu do sieci, a PMK zostaje utworzony w efekcie działania algorytmu DH. Zakończenie procesu DH skutkuje rozpoczęciem tradycyjnego 4-way Handshake, którego wynikiem jest wyprodukowanie kluczy szyfrujących. Poniższa grafika przedstawia działanie OWE w uproszczonej formie:

Algorytm DH idealnie nadaje się do tego rozwiązania, ponieważ pozwala w bezpieczny sposób uzgodnić klucz pomiędzy klientem i Access Pointem, a podsłuchanie wymiany wiadomości na tym etapie nie pozwala na odgadnięcie klucza. Dodatkowo OWE wymaga, by klient i Access Point wspierali standard IEEE 802.11w, czyli Protected Management Frames. Dzięki temu możliwa jest ochrona przed atakami typu Deauthentication Storm i podobnymi, które wykorzystują spreparowane ramki zarządzające.

Niestety Wi-Fi Enhanced Open nie zapewnia możliwości uwierzytelniania oraz nie jest w stanie zapobiec atakom man-in-the-middle. Mimo to, jest to wciąż bezpieczniejsza metoda od tradycyjnej sieci otwartej, a nawet od sieci zabezpieczonej PSK.

Wi-Fi Easy Connect

Pierwsze podejście ze strony organizacji Wi-Fi Alliance mające na celu ułatwienie podłączania nowych urządzeń do sieci rozpoczęło się ponad 10 lat temu i znane jest pod nazwą Wi-Fi Protected Setup (WPS). I niestety nie można powiedzieć, że była to udana próba. Tym bardziej cieszy fakt, że Wi-Fi Alliance postanowiło przegrupować szeregi i ponownie zawalczyć o uproszczenie tego procesu.

Tym samym światło dzienne ujrzał program certyfikacji o nazwie Wi-Fi CERTIFIED Easy Connect, który przeznaczony jest przede wszystkim dla urządzeń o ograniczonym interfejsie użytkownika lub całkowitym jego braku. Dotyczy to wdrożeń typu Internet of Things oraz Smart Home, w których faktycznie takich urządzeń możemy się spodziewać. Celem Wi-Fi Easy Connect jest intuicyjne, szybkie i automatyczne skonfigurowanie urządzenia końcowego, tak by mogło podłączyć się do sieci Wi-Fi. A to wszystko korzystając ze smartphone’a i kodu Quick Response (QR)!

Role urządzeń

Sieć Wi-Fi Easy Connect składa się z dwóch rodzajów urządzeń:

Konfigurator – to dowolne zaufane urządzenie w sieci Wi-Fi, które staje się centralnym punktem konfiguracji dla Wi-Fi Easy Connect. Można wyróżnić trzy modele wdrożenia, w których to konfiguratorem są odpowiednio:

- Urządzenie mobilne – najczęściej spotykany model wdrożenia, konfiguratorem staje się smartphone, tablet lub podobne urządzenie, które inicjuje proces Wi-Fi Easy Connect poprzez dedykowaną aplikację na tym urządzeniu.

- Access Point zarządzany z poziomu interfejsu webowego – w tym przypadku cały proces sterowany jest z poziomu panelu administracyjnego Access Pointa.

- Access Point zarządzany z poziomu aplikacji – Access Point posiada funkcjonalność konfiguratora, ale sterowany jest z poziomu aplikacji na zewnętrznym urządzeniu.

Enrollee – każde urządzenie implementujące standard Wi-Fi, które nie jest konfiguratorem. Do tej grupy zaliczamy zatem Access Pointy oraz wszelkie urządzenia końcowe jak komputery, drukarki, telewizory, urządzenia IoT itp., które mogą utworzyć sieć Wi-Fi Easy Connect.

Zasada działania

Każde urządzenie zgodne z Wi-Fi Easy Connect dostarczone jest z kodem QR lub tekstem czytelnym dla człowieka, które umieszczone są na etykiecie urządzenia lub dostępne są w sposób cyfrowy. W pierwszym etapie konieczne jest skonfigurowanie pierwszego Access Pointa w sieci Wi-Fi Easy Connect. W poniższym przykładzie rolę konfiguratora pełni smartphone, natomiast Access Point działa jako Enrollee.

Etap ten można przedstawić w trzech punktach:

- Korzystając ze smartphone’a skanujemy kod QR dostępny na Access Poincie. Jeśli smartphone nie może zeskanować kodu QR lub Access Point po prostu go nie posiada to na telefonie należy wpisać ekwiwalent kodu QR w postaci tekstu.

- Po odczytaniu informacji zawartych w kodzie QR lub tekście konfigurator nawiązuje bezpieczne połączenie bezprzewodowe z Access Pointem.

- Po nawiązaniu połączenia Enrollee (Access Point) inicjuje pobranie ustawień z konfiguratora – w tym przypadku otrzymuje rolę Access Pointa i zadanie oczekiwania na połączenia od urządzeń klienckich.

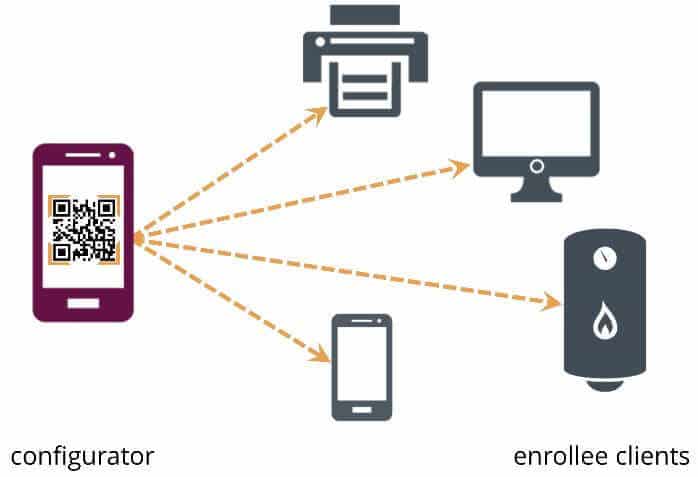

W drugim etapie konfigurator musi przesłać ustawienia do urządzeń klienckich. Poniższa grafika przedstawia ten proces:

Następujące kroki muszą być powtórzone za każdym razem, gdy chcemy dodać nowe urządzenie do sieci:

- Korzystając ze smartphone’a skanujemy kod QR dostępny na urządzeniu klienckim. Jeśli smartphone nie może zeskanować kodu QR lub urządzenie klienckie po prostu go nie posiada to na telefonie należy wpisać ekwiwalent kodu QR w postaci tekstu.

- Po odczytaniu informacji zawartych w kodzie QR lub tekście konfigurator nawiązuje bezpieczne połączenie bezprzewodowe z urządzeniem klienckim.

- Po nawiązaniu połączenia Enrollee (urządzenie klienckie) inicjuje pobranie ustawień z konfiguratora – w tym przypadku otrzymuje rolę urządzenia klienckiego.

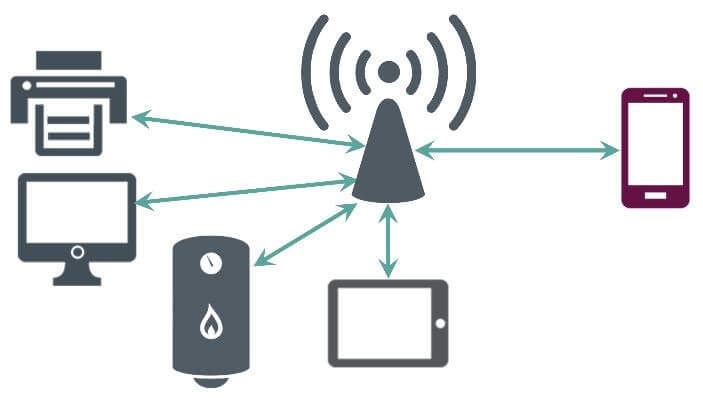

Na sam koniec, dzięki informacjom otrzymanym od konfiguratora, urządzenie klienckie łączy się do uprzednio skonfigurowanego AP:

Wszelkie ustawienia pozostają zapisane na urządzeniach końcowych. Dzięki temu w przypadku wymiany AP nie ma potrzeby na ponowne rejestrowanie wszystkich urządzeń końcowych. Wystarczy tylko przeprowadzić procedurę dla nowego AP.

„Czy wiesz że…?”

Aktualna lista urządzeń wspierających Wi-Fi Easy Connect dostępna jest na stronie organizacji Wi-Fi Alliance.

Obie technologie idealnie trafiają w pilne zapotrzebowania istniejące w sieciach Wi-Fi. Wi-Fi Enhanced Open może zrewolucjonizować postrzeganie otwartych sieci bezprzewodowych. Co ważne, bez potrzeby dodatkowej konfiguracji po stronie użytkownika. Z kolei Wi-Fi Easy Connect świetnie wpasowuje się w trendy związane z wdrażaniem urządzeń IoT. Jedna rzecz jest niestety niezmienna – musimy poczekać, aż pojawi się solidna porcja certyfikowanych urządzeń dla obu technologii. Kiedy to nastąpi? Czas pokaże.

Cholernie dobry artykuł. Taki poziom to ja lubię!